(六)u-boot2013.01.01 for s5pv210:《精简u-boot文件目录,定制自己的目标板》_uboot 2013 精简-程序员宅基地

技术标签: u-boot s5pv210 s5pv210--UBOOT移植 cortexA8 移植

转载请注明地址:http://blog.csdn.net/zsy2020314/article/details/9329825

1. 删改U-boot代码结构

把不用到的和与我们s5pv210移植无关的硬件平台代码统统删除,眼不见为净。这样代码看起来就干净利落多了。

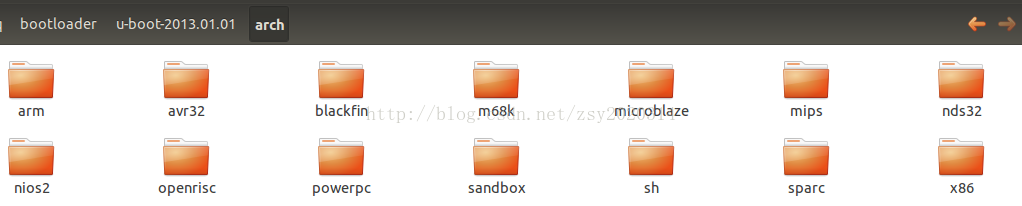

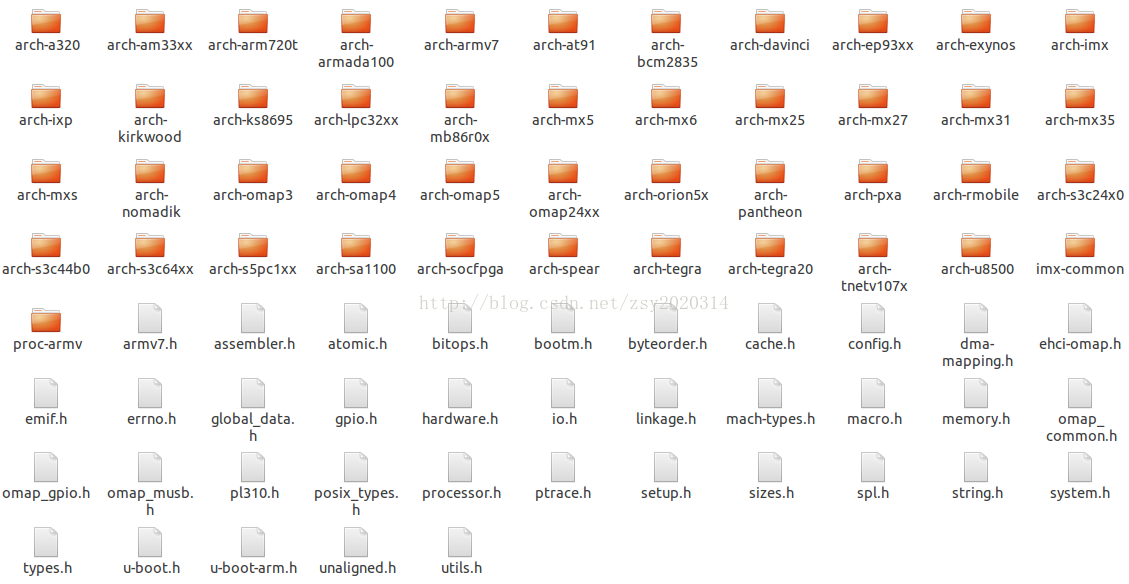

1.1.进入arch目录,删掉除arm以外的目录

处理前:

图1

处理后:

图2

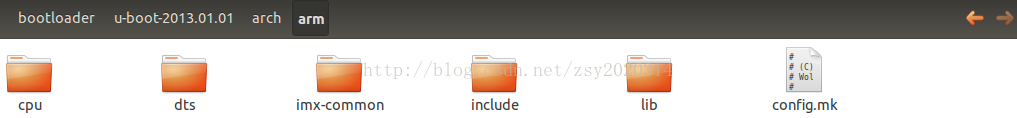

1.2.进入arch/arm目录,将dts和imx-common这两个目录也一并删除,因为基本不会用到。

处理前:

图3

处理后:

图4

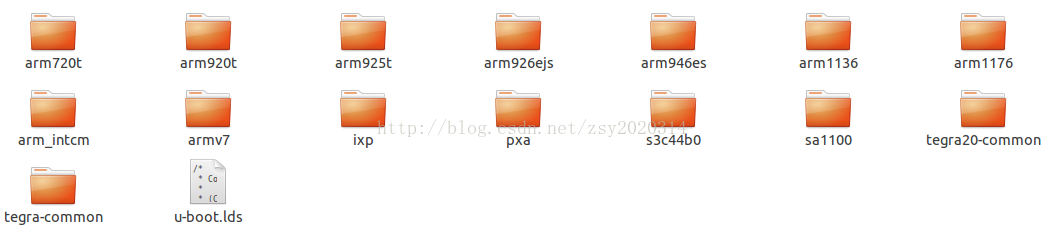

1.2. 接着进入arch/arm/cpu目录,删掉除armv7以外的目录。

处理前:

图5

处理后;

图6

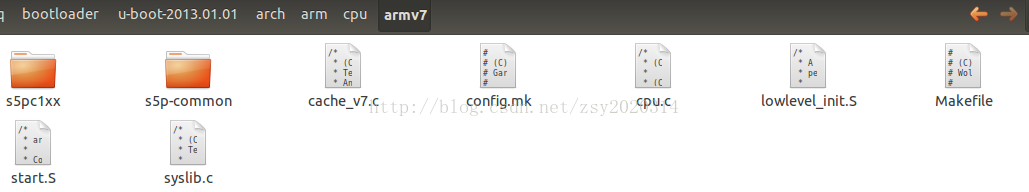

1.3. 进入arch/arm/cpu/armv7目录,保留s5p-common和s5pc1xx目录和armv7目录下的代码文件,其余目录删掉。

处理前:

图7

处理后:

图8

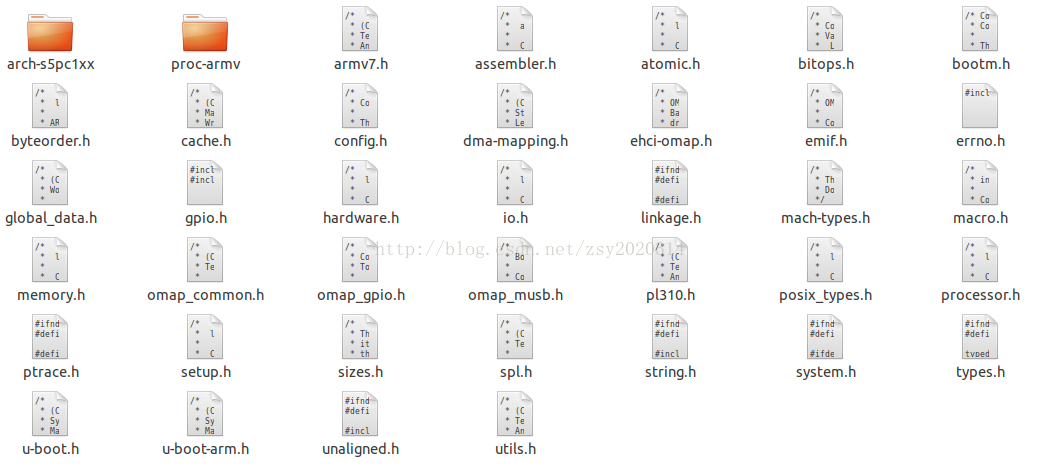

1.4. 好,现在返回并进入arch/arm/include/asm目录下,保留arch-s5pc1xx和proc-armv目录以及所有头文件(虽然头文件有些也可以删除,但是无关大碍,就保留下来吧),其他目录全部删除。

处理前:

图9

处理后:

图10

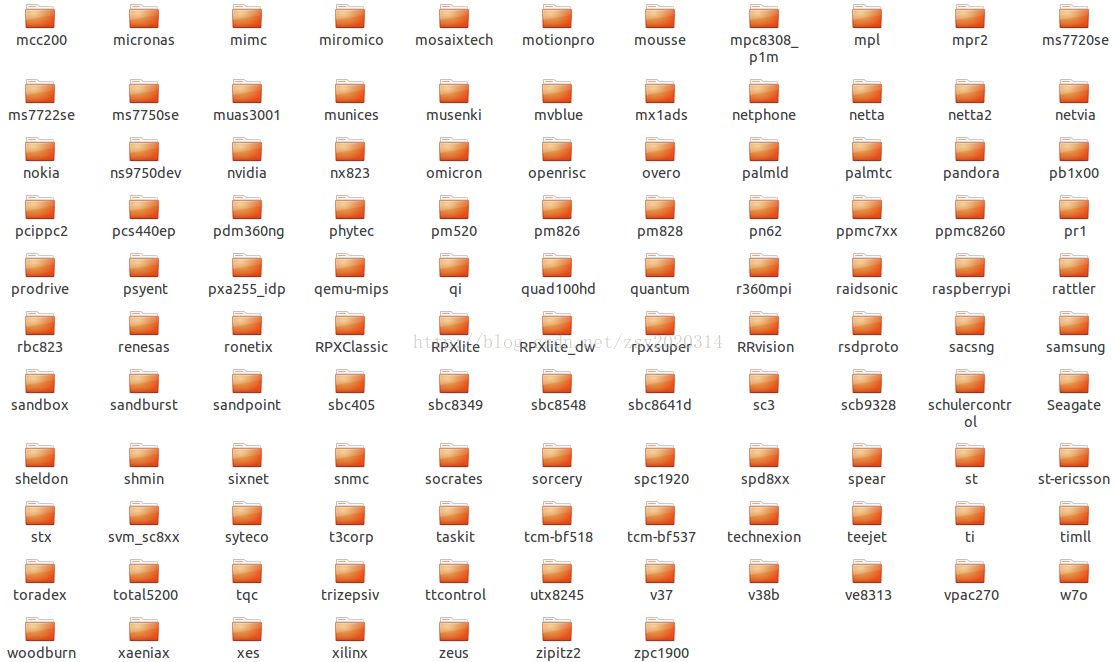

1.5. 处理完arch目录后我们返回到U-boot源码的根目录,然后进入board目录,保留samsung目录,其他的硬件平台目录全部删除,我们移植的对象是samsung的硬件平台,别的平台根本不许要关心。

处理前:

图11

处理后:

图12

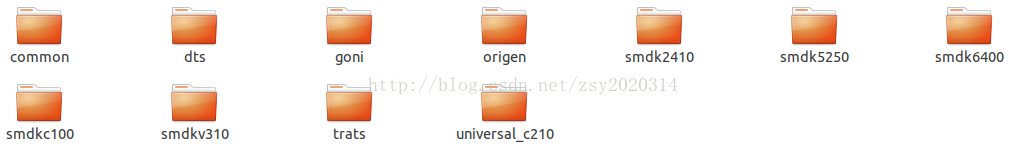

1.6. 进入board/samsung目录,保留common和smdkc100目录,后面我们将以smdkc100为模板进行我们的TQ210开发板的U-boot移植。其他目录一并删除。

处理前:

图13

处理后:

图14

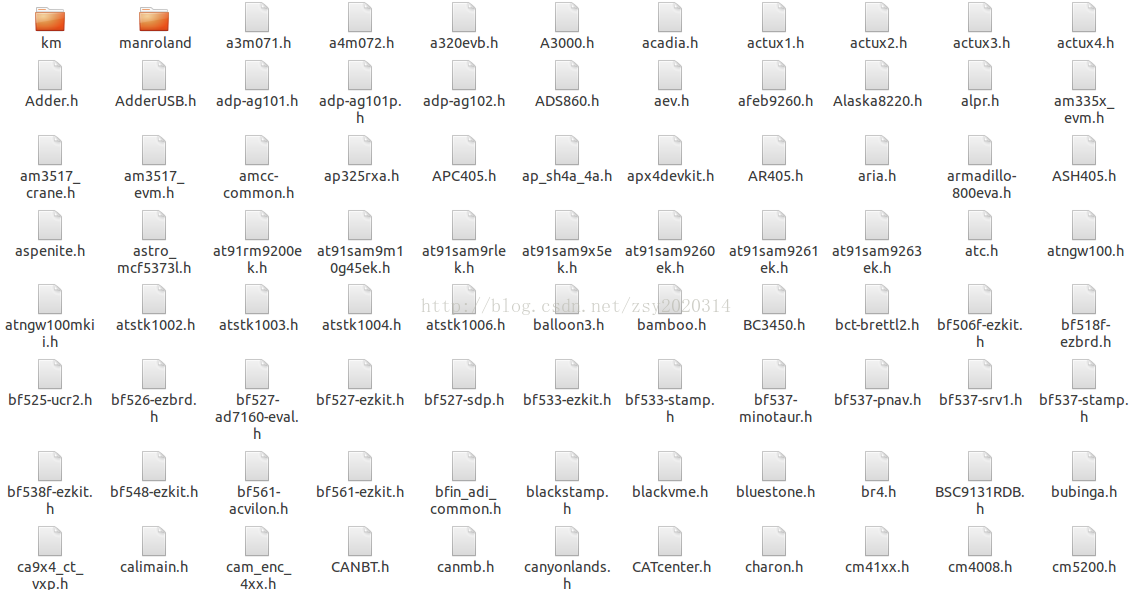

1.7.处理完board目录后我们返回U-boot源码的根目录,然后进入inlcude/configs目录,仅保留smdkc100.h,其他的目录和头文件均删除。

处理前:

图15

处理后:

图16

至此,我们删改目录的工作就完成了。接下来我们要开始定制属于我们自己的配置。

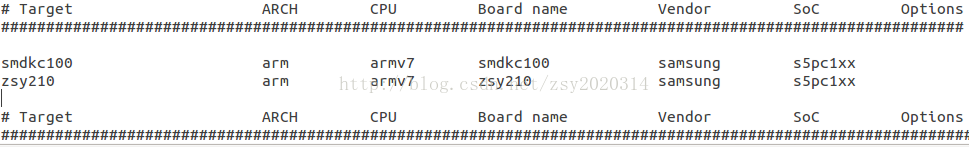

2. 更改名称

2.1. 当看到makexxx_config的时候,自己移植的U-boot,我们也要有自己的config,这才像话。我们先修改boards.cfg。删掉一些无关平台的配置参数,留下smdkc100,然后我们直接复制smdkc100的配置,并把Target和Boardname改成自己想要的名称,笔者命名为zsy210,修改后如图17所示。

图17

2.2.进入include/configs目录,把smdkc100复制一份并命名为zsy210.h。

图18

2.3. 进入board/samsung/目录,复制smdkc100目录并命名为zsy210

图19

2.4. 进入zsy210目录,把smdkc100.c重命名为zsy210.c。

图20

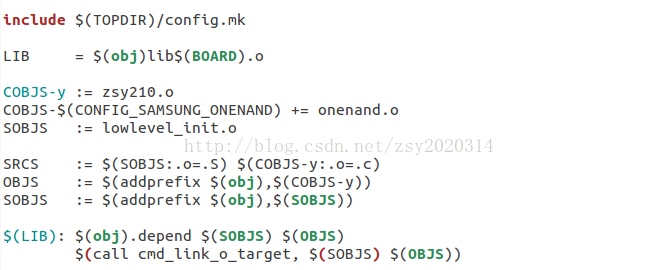

2.5. 打开zsy210目录下的Makefile文件,把smdkc100.o替换为zsy210.o。

图21

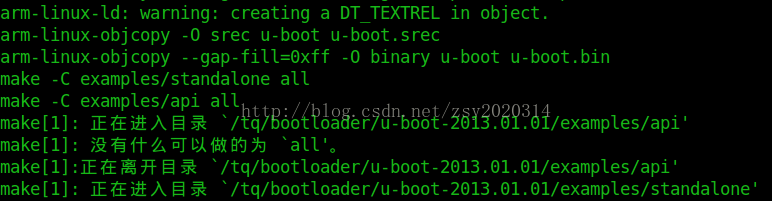

3.测试修改

如果上述修改无误的话,我们可以试着编译一下,可以顺利编译成功。进入终端,直接获取超级用户权限,方法是#su然后输入密码回车即可。编译方法是:

#cd U-boot源码顶层目录

# make distclean

# make zsy210_config

# make -j4

查看终端打印的信息,如果没有报错,并且源码目录下生成了u-boot.bin等文件,那就说明编译成功了!

图22

图23

智能推荐

从零开始搭建Hadoop_创建一个hadoop项目-程序员宅基地

文章浏览阅读331次。第一部分:准备工作1 安装虚拟机2 安装centos73 安装JDK以上三步是准备工作,至此已经完成一台已安装JDK的主机第二部分:准备3台虚拟机以下所有工作最好都在root权限下操作1 克隆上面已经有一台虚拟机了,现在对master进行克隆,克隆出另外2台子机;1.1 进行克隆21.2 下一步1.3 下一步1.4 下一步1.5 根据子机需要,命名和安装路径1.6 ..._创建一个hadoop项目

心脏滴血漏洞HeartBleed CVE-2014-0160深入代码层面的分析_heartbleed代码分析-程序员宅基地

文章浏览阅读1.7k次。心脏滴血漏洞HeartBleed CVE-2014-0160 是由heartbeat功能引入的,本文从深入码层面的分析该漏洞产生的原因_heartbleed代码分析

java读取ofd文档内容_ofd电子文档内容分析工具(分析文档、签章和证书)-程序员宅基地

文章浏览阅读1.4k次。前言ofd是国家文档标准,其对标的文档格式是pdf。ofd文档是容器格式文件,ofd其实就是压缩包。将ofd文件后缀改为.zip,解压后可看到文件包含的内容。ofd文件分析工具下载:点我下载。ofd文件解压后,可以看到如下内容: 对于xml文件,可以用文本工具查看。但是对于印章文件(Seal.esl)、签名文件(SignedValue.dat)就无法查看其内容了。本人开发一款ofd内容查看器,..._signedvalue.dat

基于FPGA的数据采集系统(一)_基于fpga的信息采集-程序员宅基地

文章浏览阅读1.8w次,点赞29次,收藏313次。整体系统设计本设计主要是对ADC和DAC的使用,主要实现功能流程为:首先通过串口向FPGA发送控制信号,控制DAC芯片tlv5618进行DA装换,转换的数据存在ROM中,转换开始时读取ROM中数据进行读取转换。其次用按键控制adc128s052进行模数转换100次,模数转换数据存储到FIFO中,再从FIFO中读取数据通过串口输出显示在pc上。其整体系统框图如下:图1:FPGA数据采集系统框图从图中可以看出,该系统主要包括9个模块:串口接收模块、按键消抖模块、按键控制模块、ROM模块、D.._基于fpga的信息采集

微服务 spring cloud zuul com.netflix.zuul.exception.ZuulException GENERAL-程序员宅基地

文章浏览阅读2.5w次。1.背景错误信息:-- [http-nio-9904-exec-5] o.s.c.n.z.filters.post.SendErrorFilter : Error during filteringcom.netflix.zuul.exception.ZuulException: Forwarding error at org.springframework.cloud..._com.netflix.zuul.exception.zuulexception

邻接矩阵-建立图-程序员宅基地

文章浏览阅读358次。1.介绍图的相关概念 图是由顶点的有穷非空集和一个描述顶点之间关系-边(或者弧)的集合组成。通常,图中的数据元素被称为顶点,顶点间的关系用边表示,图通常用字母G表示,图的顶点通常用字母V表示,所以图可以定义为: G=(V,E)其中,V(G)是图中顶点的有穷非空集合,E(G)是V(G)中顶点的边的有穷集合1.1 无向图:图中任意两个顶点构成的边是没有方向的1.2 有向图:图中..._给定一个邻接矩阵未必能够造出一个图

随便推点

MDT2012部署系列之11 WDS安装与配置-程序员宅基地

文章浏览阅读321次。(十二)、WDS服务器安装通过前面的测试我们会发现,每次安装的时候需要加域光盘映像,这是一个比较麻烦的事情,试想一个上万个的公司,你天天带着一个光盘与光驱去给别人装系统,这将是一个多么痛苦的事情啊,有什么方法可以解决这个问题了?答案是肯定的,下面我们就来简单说一下。WDS服务器,它是Windows自带的一个免费的基于系统本身角色的一个功能,它主要提供一种简单、安全的通过网络快速、远程将Window..._doc server2012上通过wds+mdt无人值守部署win11系统.doc

python--xlrd/xlwt/xlutils_xlutils模块可以读xlsx吗-程序员宅基地

文章浏览阅读219次。python–xlrd/xlwt/xlutilsxlrd只能读取,不能改,支持 xlsx和xls 格式xlwt只能改,不能读xlwt只能保存为.xls格式xlutils能将xlrd.Book转为xlwt.Workbook,从而得以在现有xls的基础上修改数据,并创建一个新的xls,实现修改xlrd打开文件import xlrdexcel=xlrd.open_workbook('E:/test.xlsx') 返回值为xlrd.book.Book对象,不能修改获取sheett_xlutils模块可以读xlsx吗

关于新版本selenium定位元素报错:‘WebDriver‘ object has no attribute ‘find_element_by_id‘等问题_unresolved attribute reference 'find_element_by_id-程序员宅基地

文章浏览阅读8.2w次,点赞267次,收藏656次。运行Selenium出现'WebDriver' object has no attribute 'find_element_by_id'或AttributeError: 'WebDriver' object has no attribute 'find_element_by_xpath'等定位元素代码错误,是因为selenium更新到了新的版本,以前的一些语法经过改动。..............._unresolved attribute reference 'find_element_by_id' for class 'webdriver

DOM对象转换成jQuery对象转换与子页面获取父页面DOM对象-程序员宅基地

文章浏览阅读198次。一:模态窗口//父页面JSwindow.showModalDialog(ifrmehref, window, 'dialogWidth:550px;dialogHeight:150px;help:no;resizable:no;status:no');//子页面获取父页面DOM对象//window.showModalDialog的DOM对象var v=parentWin..._jquery获取父window下的dom对象

什么是算法?-程序员宅基地

文章浏览阅读1.7w次,点赞15次,收藏129次。算法(algorithm)是解决一系列问题的清晰指令,也就是,能对一定规范的输入,在有限的时间内获得所要求的输出。 简单来说,算法就是解决一个问题的具体方法和步骤。算法是程序的灵 魂。二、算法的特征1.可行性 算法中执行的任何计算步骤都可以分解为基本可执行的操作步,即每个计算步都可以在有限时间里完成(也称之为有效性) 算法的每一步都要有确切的意义,不能有二义性。例如“增加x的值”,并没有说增加多少,计算机就无法执行明确的运算。 _算法

【网络安全】网络安全的标准和规范_网络安全标准规范-程序员宅基地

文章浏览阅读1.5k次,点赞18次,收藏26次。网络安全的标准和规范是网络安全领域的重要组成部分。它们为网络安全提供了技术依据,规定了网络安全的技术要求和操作方式,帮助我们构建安全的网络环境。下面,我们将详细介绍一些主要的网络安全标准和规范,以及它们在实际操作中的应用。_网络安全标准规范