”CTFHub“ 的搜索结果

开启环境,下载附件。解压之后是这个:是加密之后的勒索文件。直接搜索360的勒索病毒进行解密。把解密的文件下载之后打开,就是flag了。

默认口令是指在系统或设备中...默认口令通常是为了方便用户快速使用系统或设备,但也容易被黑客或恶意用户利用进行攻击或入侵。...欧克,那就直接上网搜这个的默认口令好像找到了,admin\eyouadmin,试试看。大败而归。。。...

碰到天花板技术停滞不前!**

跟踪:购物网站使用 Cookie 来跟踪用户以前查看过的商品,使网站能够向用户推荐他们可能喜欢的其他商品,并在用户继续在网站其他部分购物时保留购物车中的商品。Cookie 存储在您的设备本地,以释放网站服务器的存储...

备份文件——vim缓存 .DS_Store

例题。

ctfhub web技能树中HTTP协议的解题思路

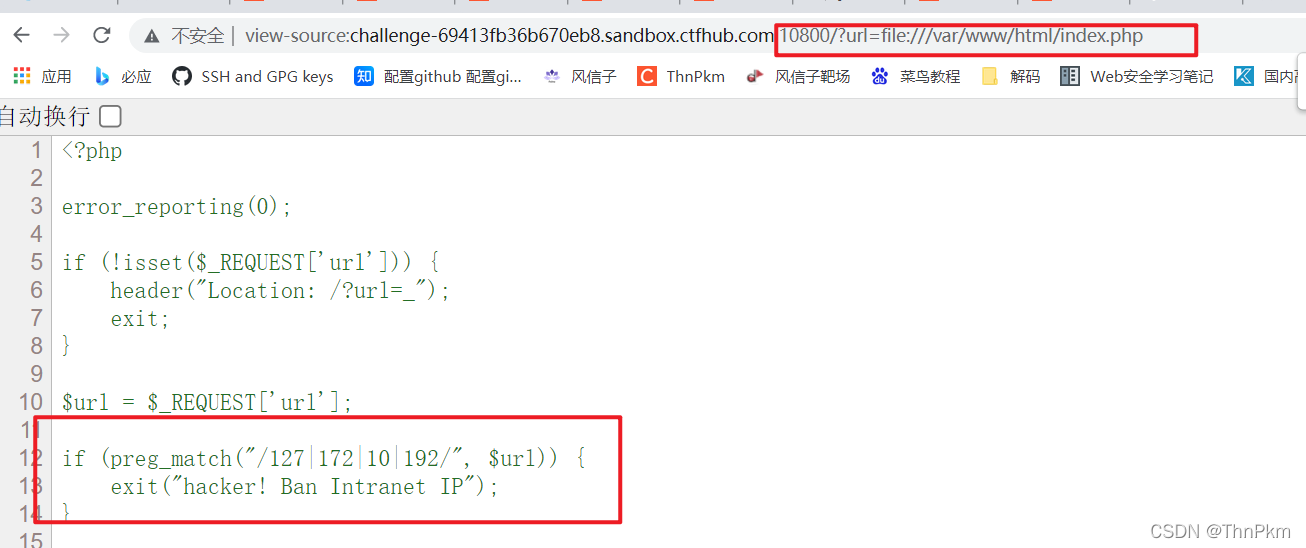

ctfhub ssfr FastCgi & Redis 协议 FastCgi协议 这次.我们需要攻击一下fastcgi协议咯.也许附件的文章会对你有点帮助 首先我们要先了解这个协议内容(具体查看ctfhub里面的文章) 在本关我们可以尝试使用linux...

在做这道题前,需要了解302重定向,302重定向又称之为暂时性转移(Temporarily Moved ),英文名称:302 redirect。也被认为是暂时重定向(temporary redirect),当服务器无法处理浏览器发送过来的请求(request),...

这里其实可以将数据包放入重放器中进行。得到两个表名,查看第一个表的字段。输入1 and 1=1 有回显。输入1 and 1=2 无回显。由此判断可回显字段为1,2字段。

MySQL提供的 updatexml() 函数,当第二个参数包含特殊符号时会报错,并将第二个参数的内容显示在报错信息中。用group by(order by)判断查询列数,group by 2有回显 3无回显,证明字段数量为2列。...

也是bp抓包,修改refer的值,再进行注入题目说了过滤空格,那么就可以用注释的方法绕过,如/**/??????因为是无验证,所以直接写一个的php文件上传就好了,然后蚁剑连接,得到flag将文件名改成1.jpg然后bp抓包进行...

以下内容只是自己做题的一个记录,不喜勿喷 一、信息泄露 1、目录遍历 这里通过观察目录的情况,发现目录都是 /flag_in_here/1/%d 的样式,于是构造脚本 #!/usr/bin/python3 # -*- coding: utf-8 -*- ...

CTFHub关卡-信息泄漏

标签: 网络安全

开启环境,下载附件,解压直接用压缩软件把解压的.xls打开。找!

推荐文章

- withRouter,非根组件获取路由参数_withrouter 只能取到路由中的一个参数-程序员宅基地

- ubuntu环境下QT5操作摄像头报错,cannot find -lpulse-mainloop-glib cannot find -lpulse cannot find -lglib-2.0_cannot find–lpulse-程序员宅基地

- 用jbpm_bpel学jwsdp的ant方式使用-程序员宅基地

- 输入数字判断星期几_html获取当前星期几-程序员宅基地

- SpringBoot整合Activiti7——实战之放假流程(会签)_activit7中会签-程序员宅基地

- 阿里云服务器收到挖矿病毒的攻击,导致基础的文件被病毒污染的问题和对应的处理解决方法-程序员宅基地

- 北京东城区空调维修办法,格力变频空调出现ph,到底是怎么回事?_格力变频空调ph代码-程序员宅基地

- vscode编辑器使用拓展插件background添加背景图片改变外观_background vscode-程序员宅基地

- android 简单打电话程序_android拨打电话的程序-程序员宅基地

- 第二届中国(泰州)国际装备高层次人才创新创业大赛_泰州市双创人才计划2022-程序员宅基地