”sql注入“ 的搜索结果

通过综合应用这些措施,我们可以大大降低SQL注入攻击的风险,保护应用程序和数据的安全。SQL注入攻击是一种常见的网络攻击方式,攻击者通过在应用程序的输入字段中插入恶意的SQL代码,从而操纵原本的SQL查询语句,...

的情况下发送至后端,且后端也未经过过滤或处理的情况下直接带入数据库中,导致未预期的数据查询。个回显字段,但前台仅有两个数据,故需要判断具体回显位。)等,用户从前端输入数据,在未经过滤或严谨处理。...

一、如何防止SQL注入? 尽量避免使用常见的数据库名和数据库结构。SQL注入并不像大家想象得那么简单,它需要攻击者本身对于数据库的结构有足够的了解才能成功,因而在构建数据库时尽量使用较为复杂的结构和命名方式...

web页面源代码对用户提交的参数没有做出任何过滤限制,直接扔到SQL语句中去执行,导致特殊字符改变了SQL语句原来的功能和逻辑。黑客利用此漏洞执行恶意的SQL语句,如查询数据、下载数据,写webshell、执行系统命令...

在网络安全领域,SQL注入和跨站脚本(XSS)攻击是两大主要威胁,它们可以导致数据泄露、会话劫持甚至整个系统的破坏。本文将通过具体的代码示例、测试步骤和防御策略,展示如何检测和防御这两种攻击,以提升Web应用...

SQLmap 是一款功能强大的 SQL 注入工具,它可以帮助安全测试人员有效地发现和利用数据库漏洞。通过学习本教程,你应该能够掌握 SQLmap 的基本和高级用法,并将其应用于实际的渗透测试中。

快普M6pro产品主要解决这些...快普M6 的 /WebService/HR/Salary/SalaryAccounting.asmx 接口处存在SQL注入漏洞,攻击者可以窃取用户的隐私信息、业务数据等,造成用户信息泄露、企业品牌受损、法律风险等相关安全问题。

一、什么叫SQL注入攻击?sql注入简介 SQL注入是较为普遍的互联网攻击方法,它并不是通过电脑操作系统的BUG来完成攻击,而是对于程序编写时的疏漏,利用SQL语句,达到无帐号登录,乃至改动数据库的目的。 SQL注入...

在介绍异或注入之前,先看看这个 mysql> select 'aaa'=0; +---------+ | 'aaa'=0 | +---------+ | 1 | +---------+ 1 row in set, 1 warning (0.00 sec) #这里可以看到返回结果是1,表示true mysql> select '...

在WHERE子句中,使用了一个条件:category='bikes' OR '1'='1'。...注入 attacker'很明显会产生错误,因为末尾增加了多余的单引号,这导致该 SQL语句出错,但是可以尝试不同的风格,例如 ’bike‘ or '1'='1。

SQL注入(SQL Injection)是一种利用应用程序对用户输入的不当处理而导致的安全漏洞。攻击者通过在用户输入中注入恶意的SQL代码,成功执行数据库查询,甚至执行未经授权的数据库操作。SQL注入绕过技巧是攻击者用来...

渗透测试之SQL注入

标签: web安全

SQL注入 SQL注入指web应用程序对用户输入数据的合法性没有判断,前端传入后端的参数是攻击者可控的,并且参数带入数据库查询,攻击者可以通过不同的条件产生不同的SQL语句 sql注入漏洞的产生需要满足 参数用户可控...

是一种针对数据库的攻击手段,攻击者通过向应用程序的输入字段中注入SQL代码,从而影响数据库操作。– 是指注释userName是用户名输入的值passWord是密码框输入值满足strSQL的形式即可进行SQL注入攻击。

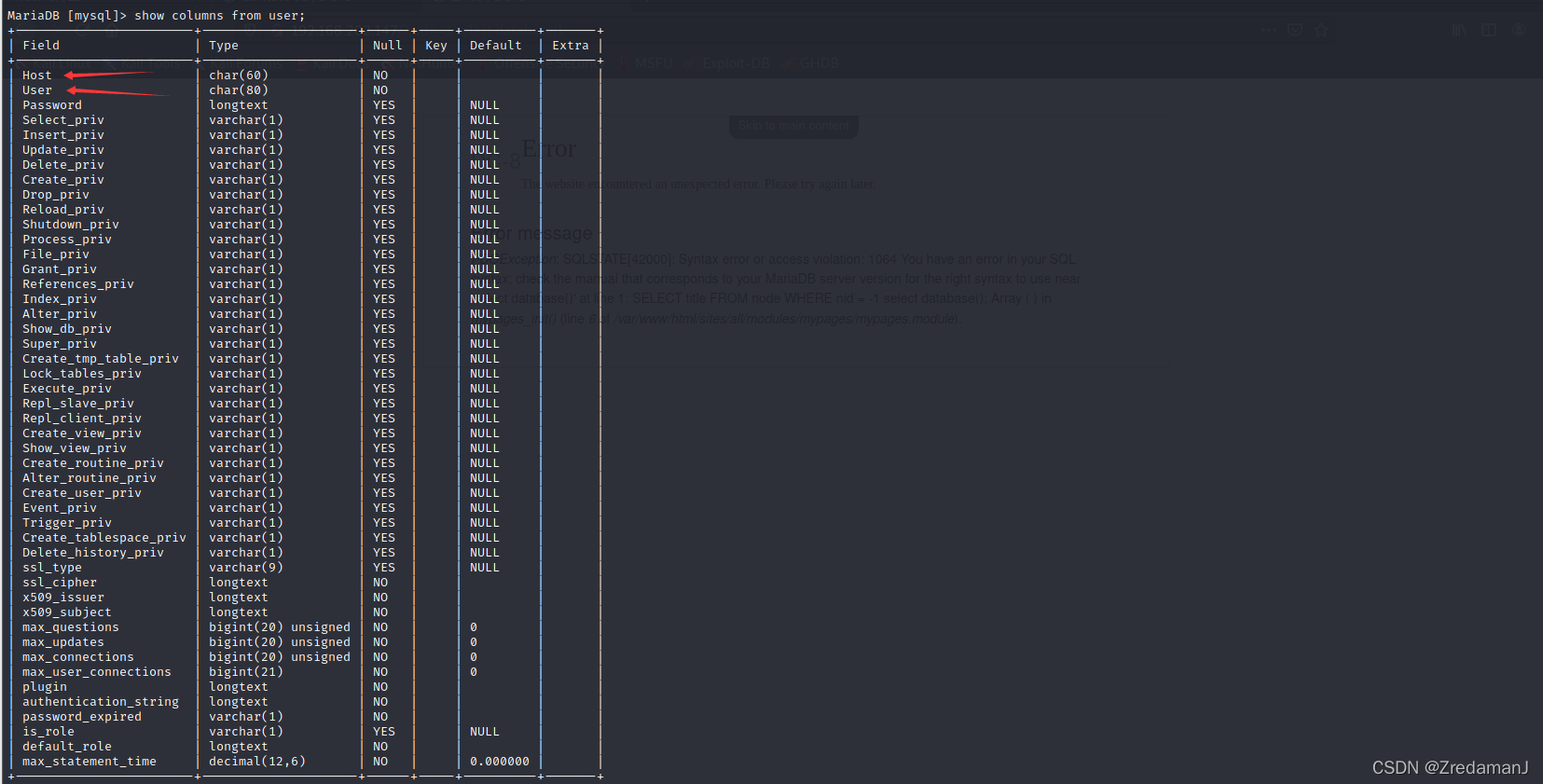

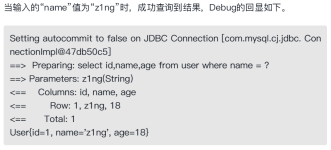

而预编译可以将SQL语句模板化,值的位置用占位符替代,这样数据库就会事先编译好SQL语法结构,等真正调用的时候,再传入值执行,...从注入的过程中我们可以发现,SQL注入的核心是:用户输入的参数改变了SQL的语法结构。

SQL注入首先会判断服务端数据库的类型,通过已知不同数据库的一些特性,便于后续进一步渗透测试一般来说SQL注入存在的四个语句“SELECT/UPDATE/INSERT/DELETE”,增删改查,通过一些参数带入SQL执行语句中,再通过...

帮助读者快速理解SQL注入漏洞,更好的做出修复

推荐文章

- 大数据和云计算哪个更简单,易学,前景比较好?_大数据和云计算哪个好-程序员宅基地

- python操作剪贴板错误提示:pywintypes.error: (1418, 'GetClipboardData',线程没有打开的剪贴板)...-程序员宅基地

- IOS知识点大集合_ios /xmlib.framework/headers/xmmanager.h:66:32: ex-程序员宅基地

- Android Studio —— 界面切换_android studio 左右滑动切换页面-程序员宅基地

- 数据结构(3):java使用数组模拟堆栈-程序员宅基地

- Understand_6.5.1175::New Project Wizard_understand 6.5.1176-程序员宅基地

- 从零开始带你成为MySQL实战优化高手学习笔记(二) Innodb中Buffer Pool的相关知识_mysql_global_status_innodb_buffer_pool_reads-程序员宅基地

- 美化上传文件框(上传图片框)_文件上传框很丑-程序员宅基地

- js简单表格操作_"var str = '<table border=\"5px\"><tr><td>序号</td><-程序员宅基地

- Power BI销售数据分析_powerbi汇总销售人员业绩包括无销售记录的人-程序员宅基地