sql学习

”sql注入流量“ 的搜索结果

1.参数长度异常:攻击者通常会在SQL注入攻击中使用长参数来尝试构建恶意语句,因此在网络流量中需要寻找异常长度的参数。2.非法字符:攻击者通常使用非法字符来构建恶意SQL语句,如单引号、分号等。3.异常请求:攻击...

sql注入攻击流量情况

标签: sql注入流量

sql注入攻击流量情况

判断sql注入的流量特征

标签: 网络安全

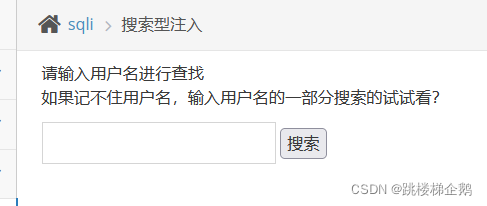

SQL注入是开发者对用户输入的参数过滤不严格,通过把SQL命令插入到Web表单提交、输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令,导致用户输入的数据能够影响预设查询功能的一种技术。...

SQL注入的流量特征

sql注入 sql注入语句 select from updatexml database() …文件上传 200状态码 post data数据有恶意数据 返回包有没有路径。xss : xss执行函数 alert(“123”) 回显?反序列化 二进制字符串, 响应码200。爆破目录...

通过对SQL注入的一般过程及其流量特征分析,发现其在请求长度、连接数以及特征串等方面,与正常流量相比有较大区别,并据此提出了基于长度、连接频率和特征串的LFF(length-frequency-feature)检测方法,首次从网络...

如果不了解Sql注入的可以先去学习一下Sql注入。通过排序后,可以看到是从第一位爆破到第25位。打开数据包观察是HTTP报文为主。这里观察到了Sql流量的特征。获得正确值返回包大小是704。获得错误值返回包大小是720。...

通过检测流量中的异常字符、非法SQL语句、大量错误请求、频繁的请求和数据库报错信息等特征,可以判断是否存在SQL注入攻击。同时,可以使用Web应用防火墙(WAF)等安全设备来实时监测和防御SQL注入攻击。将URL请求头...

发现get参数有 union select database()等语句。首先在sqli中进行sql注入 抓包。

SQL注入的原理 SQL注入的防御 SQL攻击的流程 其他数据库的注入方法 ———————————————————————————— sqll注入原理 当用户访问动态网页时,Web服务器会想数据访问层发起SQL查询请求,若...

sql注入攻击流量监控分析

SQL 注入的攻击行为可以描述为通过用户可控参数中注入 SQL 语法,破坏原有 SQL 结 构,达到编写程序时意料之外结果的攻击行为。其成因可以归结为以下两个原因叠加造成的:程序员在处理程序和数据库交互时,使用字符...

一、什么是XSS攻击 XSS是一种经常出现在web应用中的计算机安全漏洞,它允许恶意web用户将代码植入到提供给其它用户使用的页面中。...攻击者利用XSS漏洞旁路掉访问控制——例如同源策略(same origin policy)。...

结合SQL注入攻击的攻击特征和攻击原理,提出了一种基于通用规则的SQL注入攻击检测与防御的方法,并利用SQL注入检测工具Sqlmap进行SQL注入攻击模拟同时对网络流量捕捉抓包,对上述检测防御方法进行验证。SQL注入检测...

每一个协议层都是Packet类的子类。 协议层背后所有逻辑的操作都是被Packet类和继承的类所处理的。 一个简单的协议层是由一系列的字段构成,他们关联在一起组成了协议层,解析时拆分成一个一个的字符串。...

SQL 注入漏洞是指攻击者通过构造恶意的 SQL 查询语句,从而绕过应用程序的身份验证和访问控制,直接访问或者修改数据库中的数据。这种漏洞通常出现在需要用户输入的地方,比如登录表单、搜索框、用户注册等地方。

回到wireshark中筛选tcp 数据流从中发现...回到burp suite 中进行解码俺看到证实确实是sql 注入的语句。正常情况下我们的页面回显是这个样子。以sqli-labs第一关测试。使用抓包工具查看也是id为1。追踪一下tcp数据流。

libinjection是一款用于防御SQL注入攻击的开源软件库。它是由C语言编写的,可以嵌入到任何Web应用程序中,并可以较为准确地检测和防止恶意SQL注入语句。libinjection采用了基于正则表达式的技术来识别和拦截SQL注入...

sql注入 wed应用程序对用户输入的数据的合法性没有判断或者过滤不严格,导致拼接的sql被执行,获取对数据库的信息以及提取(程序员编写时出现的疏忽,通过sql语句·实现账号无法登陆,甚至篡改数据,)从而发生sql...

将流量包导入Wireshark 看着很乱,输入url通过浏览器请求使用的协议为http,所以我们直接过滤出http协议的数据包。 过滤出http请求的数据包 注入语句如下: http://localhost:81/?id=1' and ascii(substring(...

具有SQL注入漏洞的安全系统 抽象的 Web应用程序带来了新型的计算机安全漏洞,例如SQL注入。 这是一类基于输入验证的漏洞。 SQL注入的典型用法是从数据库泄漏机密信息,绕过身份验证逻辑或向数据库中添加未经授权的...

推荐文章

- 大数据和云计算哪个更简单,易学,前景比较好?_大数据和云计算哪个好-程序员宅基地

- python操作剪贴板错误提示:pywintypes.error: (1418, 'GetClipboardData',线程没有打开的剪贴板)...-程序员宅基地

- IOS知识点大集合_ios /xmlib.framework/headers/xmmanager.h:66:32: ex-程序员宅基地

- Android Studio —— 界面切换_android studio 左右滑动切换页面-程序员宅基地

- 数据结构(3):java使用数组模拟堆栈-程序员宅基地

- Understand_6.5.1175::New Project Wizard_understand 6.5.1176-程序员宅基地

- 从零开始带你成为MySQL实战优化高手学习笔记(二) Innodb中Buffer Pool的相关知识_mysql_global_status_innodb_buffer_pool_reads-程序员宅基地

- 美化上传文件框(上传图片框)_文件上传框很丑-程序员宅基地

- js简单表格操作_"var str = '<table border=\"5px\"><tr><td>序号</td><-程序员宅基地

- Power BI销售数据分析_powerbi汇总销售人员业绩包括无销售记录的人-程序员宅基地