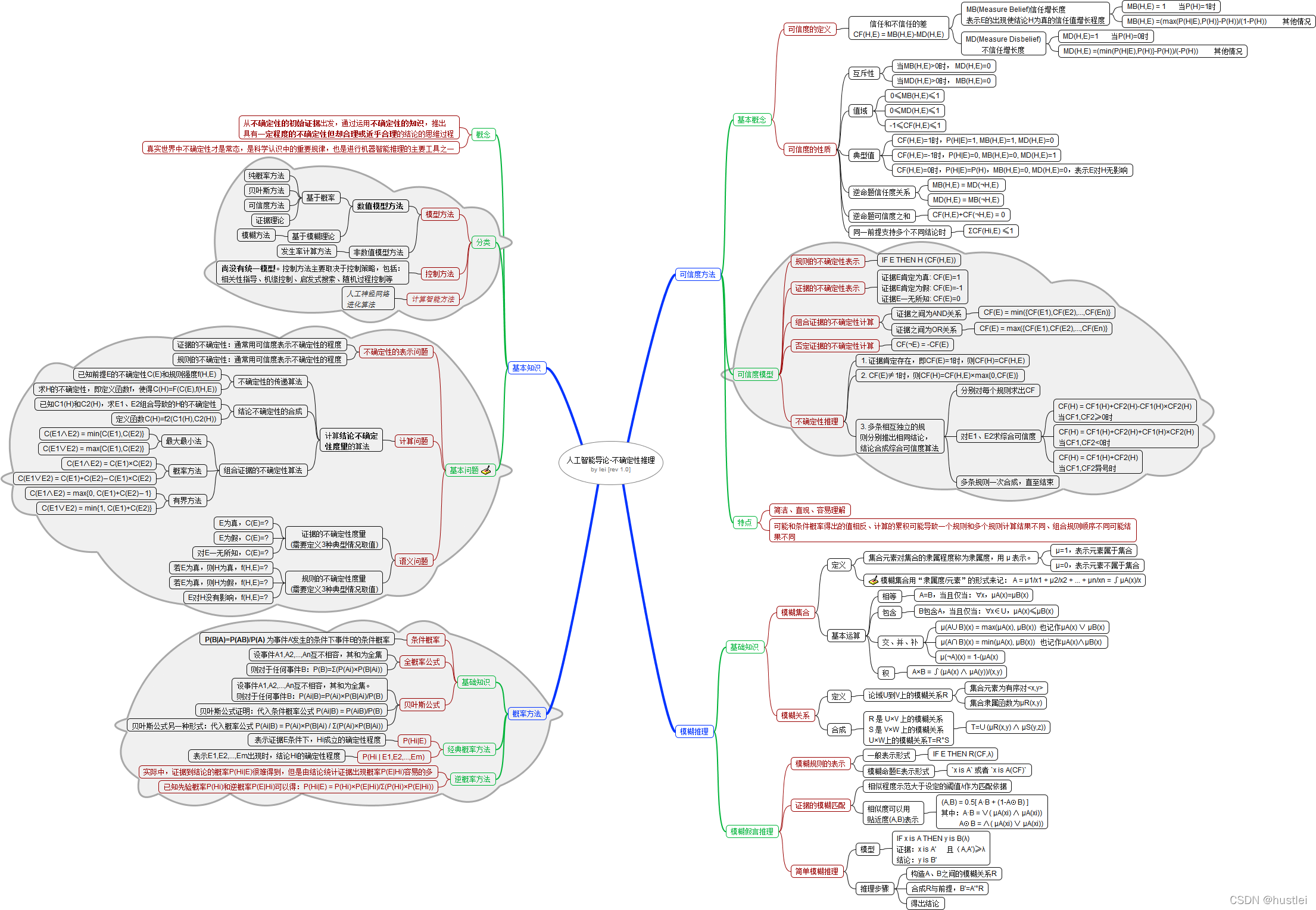

1、八数码问题 八数码问题(变式) ...8、可信度方法 计算CF(H),画出推理网络 9、神经网络 10、模糊推理 11、自然演绎推理 12、似然函数(Plausibility function) 13、概率分配函数的正交和 14、专家系统

”可信度方法“ 的搜索结果

传统的可信性评估模型通常使用软件度量或逻辑验证方法进行定量估计,在应用于体系结构复杂、可信度要求较高的嵌入式软件时,依然存在可信需求不明确、专家主观认知无法集成等问题。在分析嵌入式软件可信需求的基础上...

目录4.2 可信度方法组合证据不确定性算法不确定性的传递算法(只处理E为真的情况)结论不确定性的合成算法4.3 证据理论概率分配函数信任函数似然函数概率分配函数的正交和(证据的组合)基于证据的不确定性推理的...

在分析研究了现有目标视图需求分析方法的优缺点后,对AGORA目标视图模型进行了扩展,提出了一种基于开发成本以及正确性、一致性、可变性等多可信属性的需求方案综合满意度评价选择方法。该方法解决了需求分析设计...

第3 类基于概率可信度的犹豫模糊语言可能度比较公式. 通过实例对3 类公式进行对比分析, 给出方法选择的建议, 第3 类方法可以区别差别较小的犹豫模糊语言数, 第1 类方法适于大规模计算中的应用.</p>

在分析了大量 WSN感知数 据的基础上,利用时间序列对数据进行建模处理,得出了适合 WSN的数据处理模型 ARMA(1,1),同时利用基于移 动 Agent的中间件技术,提出了基于 ARMA的无线传感器网络可信数据采集方法。理论和实验...

在敏感性窗口内, 分别采用非对称地提高负向波动的交易满意度权重方法和自适应地改变窗口大小的方法, 刻画直接信任度对交易满意度波动的空时联合特征。仿真实验表明, 所提出的直接信任度模型既相对稳定又对节点行为...

在对ISO/IEC 9126模型及Web软件属性图...最后,运用置信度识别准则对软件可信性进行等级评价和得分计算,对应可信性决策规则集得出相应的策略。结合对Web软件中网上银行项目的实例分析说明了该方法的实用性和有效性。

分析了网络环境下信任的特点,总结了目前可信网络中常用的算法模型,提出了可信度算法中的一些关键问题以及解决方法。

相信读者都知道,Google对域名信任度要求越来越高,甚至高到了... 从总体上来说,提高域名信任度的根本方法,还是提供好的内容,吸引其他同样有可信度的域名链接向你。这两项都是费时费力的工作,无法短时间内做到。

文章通过分析当今软件可信评佑中尚存在的问题,对影响软件可信性的重要属性进行研究,提出了一种基于权重的失信因素分析方法,并利用其构造算法模型。研究了软件可信优化时的关键失信因素,得到各失信因素的失信度,并且...

针对故障树分析方法在故障搜索中存在的不足,提出一种基于灰色关联度模糊多属性决策的故障搜索方法。...该方法增加了故障搜索决策结果的客观可信度,提高了故障诊断的快速性和准确性,通过实例验证了方法的有效性。

基于现有的服务质量预测方法大多是以其他用户的使用感受为依据,但前提是这些信息都是准确可信的,一旦这个假设难以得到保证,那预测的结果将会出现重大偏差。从服务用户信誉度的角度,提出一种Web服务质量预测的...

提出了一种决策支持系统中基于产生式规则的知识表示和推理的C++语言实现方法。该方法把规则的结构和推理定义成规则类,把具体的规则定义成规则类的实体,用这些规则实体构建动态链表从而组成知识库,推理的过程由...

为此, 基于传统检索特征, 增加考虑期刊影响力随时间衰减的特性, 突出和扩大对低影响力期刊的区分度, 提出一个增强的论文综合评价公式, 并通过算法形成论文的可信等级。最后, 利用JCR统计的数据进行实例分析, 并与...

现有方法对结构光条中心点提取都仅仅是标志中心点的位置,而中心点位置的可信与否,并未提及。对于一些特殊场合应用,例如室外复杂情况的测量,需要确定测量结果的可信程度。如何评价光条提取的中心点的可信程度成为...

在贝叶斯统计理论和结构可靠性优化设计方法的基础上,研究了结构在小样本情况下考虑可靠度可信区间的结构可靠性优化设计问题.将结构可靠度作为随机变量,根据先验信息和样本信息,采用贝叶斯推断技术获得结构可靠度...

该方法借助社会网络分析技术对协同推荐方法加以改进,结合用户信任关系与用户自身兴趣,通过计算网络节点的可信度来消减虚假评分或恶意评分给推荐系统带来的负面影响,从而提高了推荐系统的准确度。实验表明,相对于...

针对现行的效能评估方法中出现的问题,提出一种采用“效能信度”作为指标进行评估的方法。基于信度理论,在给出了效能信度的定义的基础上,用...实例结果表明:该方法切实有效,使得评估更为科学、合理、全面、可信。

ACTM利用主动探测路由协议主动与测试节点间进行路由探测,帮助系统标志攻击行为,并根据提出的节点信任度计算方法测试节点的可信性,迅速确定测试节点的信任度,以指导数据路由时避免黑洞,从而提高数据路由的安全性...

Credibility Microscope: Relating Web PageCredibility Evaluations to Their Textual Content 关联网页可信度分析和文本...实验中,让受访者给网页可信度和网页上每条陈述的可信度、重要性打分。制定了许多网页和陈

针对如何选取可信云服务的问题,提出了一种基于D-S理论的云服务评价方法。选取六个云服务指标作为可信特征集;通过获取定性定量指标评价信息,求解指标的评价等级隶属度;进而获得评价指标效用偏好度作为基本概率...

Doing Bayesian Data Analysis 学习笔记如何理解贝叶斯推论在各种可能性之间重新...如果到这个时候除了路面湿这个现象,其他的所有信息我们都不知道,那么我们就会基于先前的知识来给各种可能性分配一个可信度。比...

企业数字化不同阶段转型者和赋能者的方法论 企业IT数字化能力和运营效果成熟度模型; 面向转型企业,可依托IOMM6+6模型考量规划具体数字化路径; IOMM能力成熟度模型六大核心能力; 赋能者:数字化可信服务能力...

在敏感性窗口内, 分别采用非对称地提高负向波动的交易满意度权重方法和自适应地改变窗口大小的方法, 刻画直接信任度对交易满意度波动的空时联合特征。仿真实验表明, 所提出的直接信任度模型既相对稳定又对节点行为...

该模型充分考虑身份认证、网络交互行为对可信度量的影响,引入历史交互证据窗口、时效性因子和惩罚因子,同时给出了直接可信度和间接可信度的聚合方法,提高了模型的动态自适应能力以及计算的灵敏度和准确度,有效地...

推荐文章

- CCF CSP认证-程序员宅基地

- SpringBoot+vue信息管理系统(2)_vue server.contextpath-程序员宅基地

- 内存管理的原理和实现_yamm内存管理器实现-程序员宅基地

- CTFHUB技能树详解(最全、最细、最易懂)-程序员宅基地

- 贝塞尔曲线-程序员宅基地

- CCCorelib 点云去噪之SOR滤波(CloudCompare内置算法库)_sor滤波器 cloud compare-程序员宅基地

- Asp.net mvc 2中使用Ajax的三种方式_.net mvc $.ajax url写法-程序员宅基地

- python开发网页视频播放器_Python制作的精美的一个网络爬虫播放器加本地播放器...-程序员宅基地

- tensorflow dynamic_rnn与static_rnn使用注意_tensorflow static_rnn-程序员宅基地

- java 集成免费虹软人脸识别 SDK,实现人脸识别认证功能-程序员宅基地