进行了灰鸽子木马制作和行为分析,并用相似方法对大白鲨木马也进行了探究。

”恶意样本分析“ 的搜索结果

一.前言近年来,网络安全事件和恶意代码攻击层出不穷,它们给国家、社会和个人带来了严重的危害,如分布式拒绝服务攻击(DDoS)、基于僵尸网络(Botnet)的攻击

威胁情报,恶意样本分析,自动化python脚本,开源恶意软件代码收集,APT攻击安例相关 威胁情报 分析恶意密码保护的Office文档 哈克 恶意软件分析大合集 比娜丽生活 PNG有效载荷 恶意软件样本源 恶意软件分析师 ...

恶意软件分析入门与实战资源

恶意样本分析流程记录

标签: 安全

对MS08067的老师来说,教学的完成不是停歇点,而是不断更新的起点,我们致力于不断提高教学和服务,只为学员提供更优质的学习体验~今天,MS08067的课程又双升级了,这次升级对象是恶意代码分析和红队免杀实战。...

动态分析技术是恶意代码分析的第二步,一般在静态分析技术进入一个死胡同的时候进行,比如恶意代码进行了混淆,或者分析师已经穷尽了可用的动态分析技术。动态分析包括在恶意代码运行时刻进行监控,以及在恶意代码...

恶意样本分析实战——SmokeLoader

在开始运行恶意代码进行动态分析之前,你必须建立一个安全环境。新鲜出炉的恶意代码可能充满了各种惊喜,如果你是在一台业务主机上运行它,它可能会迅速蔓延到网络中的其他主机上,而移除它会变得非常困难。建立一个...

CVE-2017-11882是微软公布的一个远程代码执行漏洞,漏洞是由模块EQNEDT32.EXE公式编辑器引起,该模块在Office的安装过程中被默认安装,该模块以OLE技术(Object Linking and Embedding,对象链接与嵌入)将公式嵌入...

利用 Process Monitor 分析上述两种方式的异同点。第二阶段:熟悉抓包工具的使用熟悉 Wireshark 软件的使用,着重掌握 Wireshark 的过滤器使用。使用 Wireshark 抓取登录珞珈山水 BBS 的数据包,并通过分析数据包...

1. 背景介绍 1.1 网络安全的严峻挑战 随着互联网的快速发展,网络安全问题日益突出。黑客攻击手段层出不穷,从传统的病毒、木马到新型的勒索软件、APT攻击,给企业和个人带来了巨大的安全威胁。...

学习恶意代码分析,从官方下载的《恶意代码分析实战》课后实验样本。

pc样本学习笔记之脚本类恶意程序的快速分析技巧.docx

pc样本学习笔记之文档类恶意程序的快速分析技巧.docx

恶意文件分析总结

通过反病毒引擎扫描可疑软件、通过哈希值查询可疑软件、通过字符串查询分析可疑软件、加壳可疑软件分析、PE格式可疑软件分析、可疑软件链接库与函数分析。

一、文件识别常见的可执行程序格式有PE,ELF,MACH-O等,不同的格式有不同的标志信息(参考理论篇),知道了目标文件的格式后才能确定对应的分析方法和分析工具。可以使用16进制解析器载入可执行程序,然后查看是哪种...

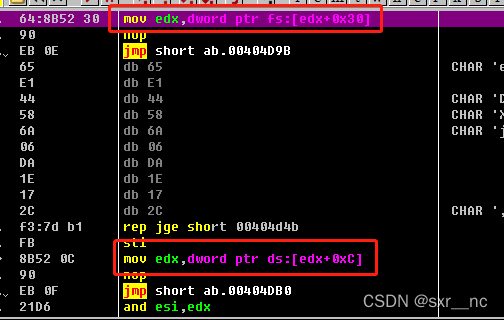

这是作者的网络安全自学教程系列,主要是关于安全工具和实践操作的在线笔记,特分享出来与博友...本文将讲解HGZ木马控制服务器的过程,并进行恶意样本分析,结合签名两篇文章进行串讲。基础性文章,希望对您有所帮助。

**样本来自《恶意样本分析》Lab12-2.exe ** Lab12-03.exe和dump出来得payload.exe是同一个 程序不是很复杂很适合用来练手,对于新手很友好???? 程序的目的是什么 这是一个键盘记录的恶意程序。 程序是如何隐藏自身的...

本文主要结合作者的《系统安全前沿》作业,师姐的论文及绿盟李东宏老师的博客,从产业界和学术界分别详细讲解恶意代码攻击溯源的相关知识。在学...

推荐文章

- 网络安全的隐形守护者——白帽黑客-程序员宅基地

- [OpenCV Qt教程] 在Qt图形界面中显示OpenCV图像的OpenGL Widget (第一部分)_qt scene changed-程序员宅基地

- 回溯法解01背包问题(最通俗易懂,附C++代码)_回溯法解决01背包问题-程序员宅基地

- Apache孵化器主席Justin Mclean:如何成为Apache顶级开源项目_apache基金会项目申请-程序员宅基地

- 遇到BASE64的图片字符串应该如何转换成图片呢_go语言把base64转换成图片格式-程序员宅基地

- (转)基于MVC4+EasyUI的Web开发框架经验总结(10)--在Web界面上实现数据的导入和导出...-程序员宅基地

- 14.JS语句和注释,变量和数据类型-程序员宅基地

- C语言ASCLL码_c语言 \ ascll-程序员宅基地

- Linux那些事儿之我是U盘(37)彼岸花的传说(五)_unsigned soft : 1;-程序员宅基地

- usb-serial controller d感叹号_usb serial converter驱动感叹号-程序员宅基地