”机会网络“ 的搜索结果

Banyan网络一、 Banyan网络的基本结构二、 Banyan网络的基本特性1. 交叉连接单元工作状态2. banyan网络结构特点三、 BATCHER-BANYAN网络四、 基于banyan的多通路结构五、 Benes网络 一、 Banyan网络的基本结构 基于...

网络学习平台和移动学习平台协作学习效果比较研究——基于社会网络分析的视角[J]. 中国远程教育, 2016(11):43-52. 【2】常咏梅, 张雅雅, 金仙芝. 基于量化视角的STEM教育现状研究[J]. 中国电化教育, 2017(6):114-...

00. 目录 ...Workstation Pro 中的虚拟网络连接组件包括虚拟交换机、虚拟网络适配器、虚拟 DHCP 服务器和 NAT 设备。 1.1 虚拟交换机 与物理交换机相似,虚拟交换机也能将网络连接组件连接在一起。...

转自:...本文详细介绍一下自组织神经网络概念和原理,并重点介绍一下自组织特征映射SOM网络。SOM和现在流行的ANN(MLP)模型在结构上类似,都由非常简单的神经元结构组成,但是SOM是一类“无...

教你如何处理网络机顶盒常见问题导语:教你如何处理网络机顶盒常见问题。以下是小编整理分享给大家的关于教你如何处理网络机顶盒常见问题,希望大家喜欢!教你如何处理网络机顶盒常见问题1、开机后,前面板没有任何...

从贝叶斯方法谈到贝叶斯网络 0 引言 事实上,介绍贝叶斯定理、贝叶斯方法、贝叶斯推断的资料、书籍不少,比如《数理统计学简史》,以及《统计决策论及贝叶斯分析 James O.Berger著》等等,然介绍贝叶斯网络...

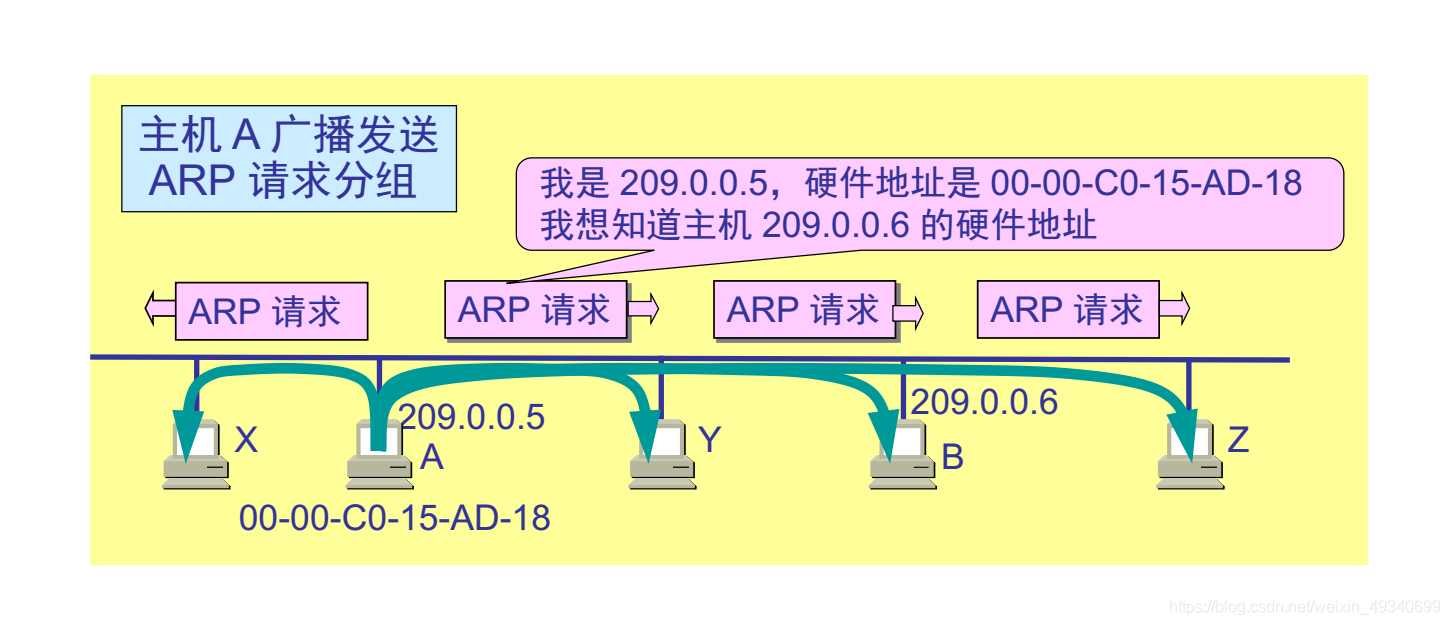

第四章 网络层 4.1 网络层提供的两种服务 网络层向运输层服务:面向连接or无连接 可靠交付取决于:网络or端系统 a.网络可靠交付:面向连接,虚电路(保障通信所需网络资源),可靠传输的网络协议 虚电路:逻辑连接,...

4-1 网络层向上提供的服务有哪两种?是比较其优缺点。 网络层向运输层提供 “面向连接”虚电路(Virtual Circuit)服务或“无连接”数据报服务前者预约了双方通信所需的一切网络资源。优点是能提供服务质量的承诺。...

网络安全相关证书有哪些?

标签: 项目管理

网络安全相关证书有哪些呢?了解一下! 1. CISP (国家注册信息安全专业人员) 说到CISP,安全从业者基本上都有所耳闻,算是国内权威认证,毕竟有政府背景给认证做背书,如果想在政府、国企及重点行业从业,企业...

作为一种聚类和高维可视化的无监督学习算法,是通过模拟人脑对信号处理得到的一种人工神经网络。可以运用这个理论实现模式识别信号处理、数据挖掘等理论和应用领域。基本原理它又输入层和输出层(竞争层)组成。输入...

计算机网络的各层协议知识总结 一、物理层 没有涉及到比较重要的协议,但是有一个比较重要的技术----非对称数字用户线(ADSL) 二、数据链路层 1、点对点协议(PPP----point to point protocol,用户计算机与ISP进行...

2)独立于特定的网络硬件,可以运行在局域网、广域网,更适用在互联网中; 3)统一的网络地址分配方案; 4)标准化的高层协议,可以提供很多可靠的用户服务。 滑动窗口协议主要用于进行( ) A差错控制 B安全控制 C...

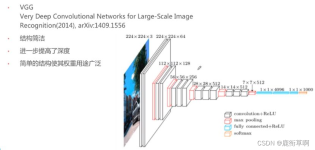

The definition of neural network:神经网络是由具有适应性的简单单元组成的广泛并行互联的网络,它的组织能够模拟生物神经系统对真实世界物体所作出的交互反应。 神经网络的学习过程,就是根据训练数据来调整神经元...

本博客是博主用于复习计算机网络的博客,如果疏忽出现错误,还望各位指正。 这篇博客是在B站掌芝士zzs这个UP主的视频的总结,讲的非常好。 可以先去看一篇视频,再来参考这篇笔记(或者说直接偷走)。

参考文章: 浅析图卷积神经网络 - GEETEST极验的文章 - 知乎 何时能懂你的心——图卷积神经网络(GCN) - 蝈蝈的文章 - 知乎

什么是网络爬虫? 网络爬虫,也称为网页抓取和网页数据提取,基本上是指通过超文本传输协议(HTTP)或通过网页浏览器获取万维网上可用的数据。(摘自Wikipedia) 网页数据爬取是如何工作的? 通常,爬取网页...

浙江温州皮鞋湿,下雨进水不会胖!9月份错过了深圳的超猛台风,12月8号又错过了杭州的超猛大雪,当天却在深圳迎来了赵正则,...现如今,工作重点已经远离了 判定无线网络对TCP的影响 ,偶然的机会,我反倒又重新想...

在互联网的不断带动下,网络货运作为道路货运与互联网相结合发展出了新式的经营机构,“互联网+物流”的助力下网络货运也逐步改变了传统货运的运营模式,而网络货运的兴起又将如何有效的运转货运市场? 网络赋予传统...

计算机网络(第7版 谢希仁)第四章课后习题答案 这是我的老师在上课时候画出来的几道题,因为第三章和第四章的题目实在是太多了,但是这两章是最重要的(分为两篇,这里是第四章),所以这里我分享一下这两章一些...

第1章:中国网络借贷行业市场环境分析 1.1 PEST模型下网络借贷行业发展因素 1.1.1 网络借贷监管政策制定方向 1.1.2 宏观经济对行业的影响程度 1.1.3 信用环境变化对行业的影响 1.1.4 金融改革政策对行业的影响 1.2 ...

•网络攻击概念•网络攻击模型•网络攻击发展演变 2.2 网络攻击一般过程 •隐藏攻击源 •收集攻击目标信息 •挖掘漏洞信息 •获取目标访问权限 •隐蔽攻击行为 •实施攻击 •开辟后门 •清除攻击痕迹 2.3 网络攻击...

之前我好多次谈到:“每一个疑问背后至少有一个知识盲区,隐藏着一次极佳的学习机会”。 今天结合一个具体的案例,谈谈这个观念,顺便谈谈如何正确提问。 今天有一个朋友问到: 请教一个问题 为什么用lombox的...

推荐文章

- Android RIL框架分析-程序员宅基地

- Python编程基础:第六节 math包的基础使用Math Functions_ps math function-程序员宅基地

- canal异常 Could not find first log file name in binary log index file_canal could not find first log file name in binary-程序员宅基地

- 【练习】生成10个1到20之间的不重复的随机数并降序输出-程序员宅基地

- linux系统扩展名大全,Linux系统文件扩展名学习-程序员宅基地

- WPF TabControl 滚动选项卡_wpf 使用tabcontrol如何给切换的页面增加滚动条-程序员宅基地

- Apache Jmeter常用插件下载及安装及软硬件性能指标_jmeter插件下载-程序员宅基地

- SpringBoot 2.X整合Mybatis_springboot2.1.5整合mybatis不需要配置mapper-locations-程序员宅基地

- ios刷android8.0,颤抖吧 iOS, Android 8.0正式发布!-程序员宅基地

- 【halcon】C# halcon 内存暴增_halcon 读二维码占内存-程序员宅基地