互联网发展日渐成熟,所有企业都依赖于网络管理,有企业的地方就需要网络工程师 在一般人的概念里,网络工程师不过就是通过...所谓的工程师是通过学习和训练,掌握网络技术的理论知识和操作技能的网络技术人员。...

”网络技术“ 的搜索结果

长短时记忆网络(Long Short Term Memory Network, LSTM),是一种改进之后的循环神经网络,可以解决RNN无法处理长距离的依赖的问题,目前比较流行。 长短时记忆网络的思路: 原始 RNN 的隐藏层只有一个状态,即h,它...

中小型企业无线网络设计

标签: 网络

相比于其他生成模型,GAN具有更高的生成能力和更好的生成效果,因此受到了广泛的关注和研究。在未来的发展中,我们可以看到GAN的模型结构和训练方法不断改进,生成模型的质量和多样性不断提高,从而更好地服务于各个...

计算机网络 之 P2P架构

标签: 计算机网络

网络远程控制原理及技术实现

标签: 远程控制

一、网络远程控制技术原理 网络远程控制技术即利用一台电脑远距离控制另一台电脑,在这个控制过程中,将TCP/IP协议网络数据通信作为基础,在控制计算机与被控计算机内运行,确保网络通讯等各项功能可以顺利实现。...

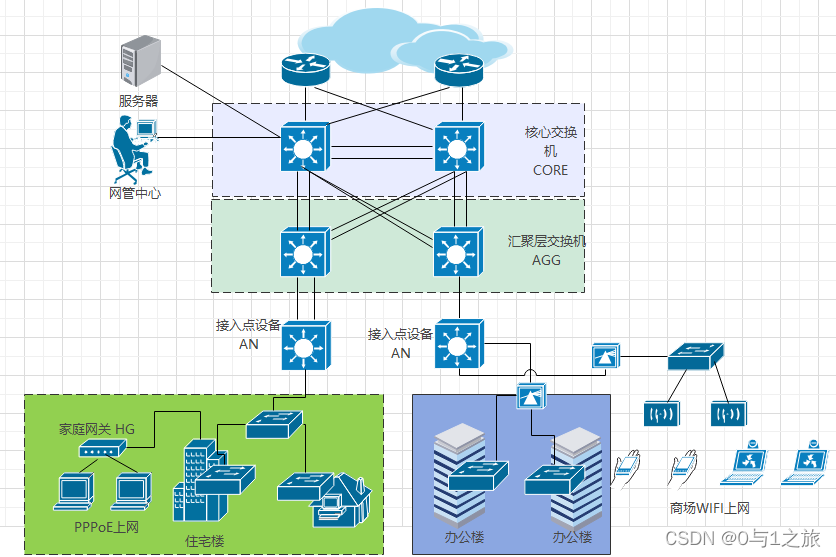

Asymmetric Digital Subscriber Line,即非对称数字用户线,用数字技术对现有模拟电话用户线进行改造,使其能够承载宽带数字业务。 AN Acess Network,即接入网,用来把用户接入因特网的网络。 ARP ...

没啥用的考试,但是可以学到一些网络技术的东西,也是可以的。 资料 1. 视频 计算机三级网络技术 2. 文档知识帖 三级网络技术考过指南 3. 题库 2019年3月计算机三级考试网络技术自测题汇总 2018年9月计算机三级网络...

而区块链技术是比特币的底层技术,包含现代密码学、分布式一致性协议、点对点网络通信等技术。下图是区块链技术架构,大致可以看到是这些技术通过一定的规则协议,最终形成区块链技术。 区块链分类以参与方分类,...

比特币之后,加密算法与共识机制都有不少的变化与创新,但是P2P网络作为底层网络传输手段的地位却没有任何技术能够代替,可想而知P2P网络在区块链技术当中扮演着无可撼动的地位。P2P与区块链的关系 P2P在区块链的...

身份认证技术就是对通信双方进行真实身份鉴别,是网络信息资源的第一道安全屏障,目的就是验证、辨识使用网络信息的用户的身份是否具有真实性和合法性。如果是合法用户将给予授权,使其能访问系统资源,如果用户不能...

基础理论和生理层面的深入研究:尽管神经网络的研究已经取得了很多成果,但其在基础理论和生理层面的研究仍需深入。例如,神经元的动态行为、神经网络的连接权重等方面仍然需要进一步的研究。这些研究不仅有助于我们...

计算机网络各章节知识点总结

标签: 计算机网络

{计算机网络是计算机技术与通信技术相结合} 2、计算机网络发展四个阶段: 1)单主机的远程联机系统的产物 2)以资源共享为目的的多主机,多终端的互联通信网络。 3)面向全球范围的开放式,标准化计算机网络 4...

测试 1.在以下哪个场景中推荐使用 WISP? 选择一项: A....B....C....D....2.一位员工希望以尽可能最... 下列哪种网络特征将允许员工获得对公司网络的安全远程访问? 选择一项: A.ACL B.IPS C.VPN D.BYOD 3.ISP 是什么? 选择...

1.面向终端的计算机网络 时间:20世纪50年代初 以单个计算机为中心的远程联机系统,构成面向终端的计算机网络 由一台中央主计算机连接大量的地理上处于分散位置的终端。这类简单的“终端——通信线路——计算机...

期末考试个人复习用

这是2018华为网络技术大赛课程-服务器操作系统基础原理自测题答案。 耶~祝大家满分!

容器网络技术以命名空间和cgroup实现应用隔离,解决快速部署问题。文章详细介绍了网络namespace的创建和配置,以及容器网络融入物理网络的过程,包括veth pair的创建和容器内外通信的实现。同时探讨了容器网络与物理...

概述 应用层 传输层 网络层 链路层 物理层

推荐文章

- 机器学习之超参数优化 - 网格优化方法(随机网格搜索)_网格搜索参数优化-程序员宅基地

- Lumina网络进入SDN市场-程序员宅基地

- python引用传递的区别_php传值引用的区别-程序员宅基地

- 《TCP/IP详解 卷2》 笔记: 简介_tcpip详解卷二有必要看吗-程序员宅基地

- 饺子播放器Jzvd使用过程中遇到的问题汇总-程序员宅基地

- python- flask current_app详解,与 current_app._get_current_object()的区别以及异步发送邮件实例-程序员宅基地

- 堪比ps的mac修图软件 Pixelmator Pro 2.0.6中文版 支持Silicon M1_pixelmator堆栈-程序员宅基地

- 「USACO2015」 最大流 - 树上差分_usaco 差分-程序员宅基地

- Leetcode #315: 计算右侧小于当前元素的个数_找元素右边比他小的数字-程序员宅基地

- HTTP图解读书笔记(第六章 HTTP首部)响应首部字段_web响应的首部内容-程序员宅基地