本文介绍了如何通过搭建实验环境来结合理论与实践,以网络课程为例推荐了《TCP/IP详解》书籍,并提供了详细的搭建实验环境的步骤。...文章内容涵盖了网络技术的实践和探索,对读者提升技术水平具有指导意义。

”网络技术“ 的搜索结果

计算机网络按传输介质可分为有线网、光纤网、无线网。1.有线网:指采用双绞线来连接的计算机网络。2.光纤网:采用光导纤维作为传输介质。3.无线网:采用一种电磁波...扩展资料计算机网络的性能指标(1)速率网络技术中...

本章将会讲解云计算虚拟化中的网络架构与虚拟网络

计算机网络中的三种交换方式

标签: 计算机网络

计算机网络中的三种交换方式一、电路交换二、分组交换三、报文交换 一、电路交换 电话交换机接通电话线的方式称为电路交换; 从通信资源的分配角度来看,交换(switching)就是按照某种方式动态地分配传输路线的...

6. 掌握网络安全的基本技术和主要的安全协议与安全系统; 想成为网络工程师,获取华为/新华三认证学习资料可 + Q 裙 :7521 60765 7.掌握计算机网络有关的标准化知识; 想成为网络工程师,获取华为/新华三认证...

SDVN(软件定义虚拟网络)技术分析

标签: 网络

SDVN通过通过Multi code packet encryption技术、Multi layered技术、Network Slicing技术、DLT技术、Next-Hops技术等技术,能够快速的在各种网络环境下,为用户构建出一个独立、私密、安全、跨越物理地域的虚拟网络...

收藏:常见物联网通信技术概览

标签: 云原生

该楼层疑似违规已被系统折叠隐藏此楼查看此楼摘要:随着科学技术的日新月异以及互联网经济的快速发展,计算机信息技术已经被广泛应用在各行业中,有效促进了社会的长远发展。就目前而言,由于时代的发展以及社会的...

无线网络(Wireless Network)是采用无线通信技术实现的网络。无线网络既包括允许用户建立远距离无线连接的全球语音和数据网络,也包括对近距离无线连接进行优化的红外线技术及射频技术。无线网络与有线网络的用途...

大家好,今天教给大家如何下载钉钉视频!...首先我们打开地瓜网络钉钉视频下载器,进入软件的主界面,然后点击开始检测数据(如图所示) 第二步,我们模拟观看需要下载的钉钉视频 第三步,在软件上会

1.2 数据交换技术与计算机网络性能指标1.3 计算机网络体系结构与参考模型第二章 网络应用2.1 网络应用体系结构2.2网络应用通信基本原理2.3 典型网络应用及应用层协议2.4 Socket编程技术第三章 传输层3.1 传输层基本...

云计算数据中心网络的关键技术 发表时间:2012-4-24 黄大川 来源:万方数据 关键字:云计算 面向服务的架构 虚拟化 数据中心以太网 信息化调查找茬投稿收藏评论好文推荐打印社区分享 简要介绍了...

网络安全技术复习资料

标签: 计算机网络安全

网络安全的目标是在计算机网络的信息传输、存储与处理的整个过程中,提高 物理逻辑上 的防护、监控、反应恢复和 对抗 的能力。 SSL协议是在网络传输过程中,提供通信双方网络信息 保密性 和 可靠性 。 TCP/IP网络...

虚拟专用网(Virtual Private Network,VPN)是利用Internet等公共网络的基础设施,通过隧道技术,为用户提供的与专用网络具有相同通信功能的安全数据通道。“虚拟”是指用户无需建立各自专用的物理线路,而利用...

思科《计算机网络》第一章考试答案

标签: 思科

1.将每个描述与网络通信形式配对。 (并非所有选项都会用到)。 播客–允许人们将录制品提供给广大读者的音频介质 博客 社交媒体–人们创建内容并与朋友和家人分享用户生成内容的互动式网站 维基–特定人群可以共同...

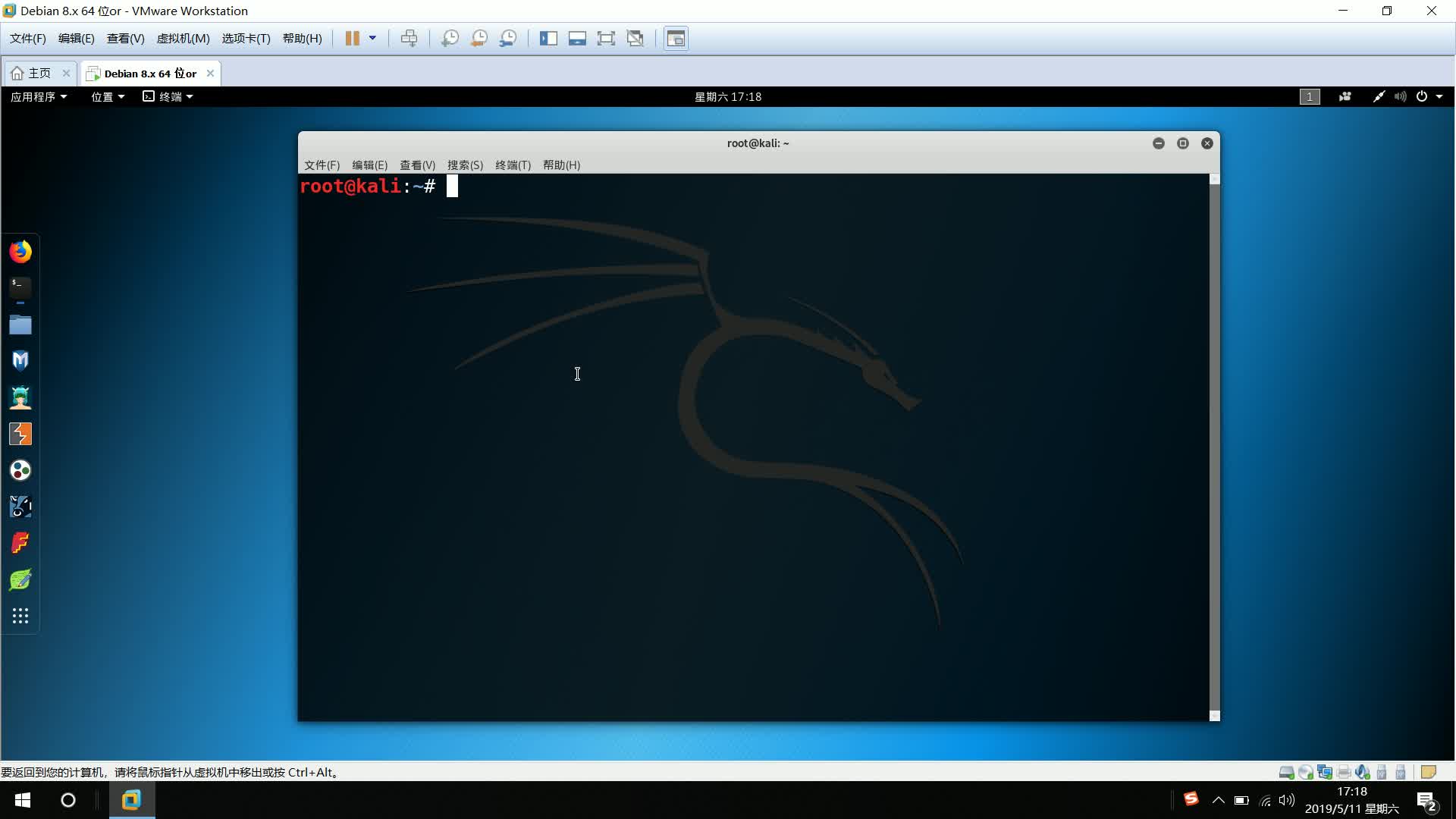

网络安全攻防技术教程

标签: 网络安全攻防技术教程

网络安全攻防技术教程,网络安全攻防技术教程

文章目录建议下载源文件学习,点击下方连接,0积分下载计算机网络第三章、数据链路层 ... xmind 2020 下载链接: 链接:某度网盘下载链接 提取码:csdn 数据链路层 ...计算机网络 第三章、数据链路层 ...

1、网络技术知道结构,vlan划分,流量控制、负载均衡、路由协议配置、防火墙设置等主要网络配置技术,掌握网络安全和管理技术、网络数据存储备份技术、网络系统备份与恢复技术、网络故障测试和处理技术、网络性能...

主流的分布式存储技术及其实现机制

标签: 分布式

分布式存储技术主要包括四类: (1)集群存储技术。集群存储系统是指架构在一个可扩充服务器集群中的文件系统,用户...分布式文件系统是指文件系统管理的物理存储资源不一定直接连接在本地节点上,而是通过计算机网络与

计算机网络判断题 第二章 1.数字传输系统一般不采用FDM方式进行多路复用。( √ ) 2.ADSL技术的下行信息传输速率比上行信息传输速率低。(×) 非对称数字用户线ADSL,由于用户在上网时主要是从互联网下载各种文档...

《网络安全基础》——习题集

标签: 网络

#《网络安全基础》——习题集 一、 选择题: 1、TCP/IP 体系结构中的TCP 和IP 所提供的服务分别为() A.链路层服务和网络层服务 B.网络层服务和传输层服务 C.传输层服务和应用层服务 D.传输层服务和网络层服务 2、...

一、跨站脚本攻击二、跨站请求伪 一、跨站脚本攻击 概念 跨站脚本攻击(Cross-Site Scripting, XSS),可以将代码注入到用户浏览的网页上,这种代码包括 ... ...例如有一个论坛网站,攻击者可以在上面发布以下内容: ...

推荐文章

- 阿里云企业邮箱的stmp服务器地址_阿里云stmp地址-程序员宅基地

- c++ 判断数学表达式有效性_高考数学大题如何"保分"?学霸教你六大绝招!...-程序员宅基地

- 处理office365登录出现服务器问题_o365登陆显示网络异常-程序员宅基地

- Nginx RTMP源码分析--ngx_rtmp_live_module源码分析之添加stream_ngx_rtmp_live_module 原理-程序员宅基地

- 基于Ansible+Python开发运维巡检工具_automation_inspector.tar.gz-程序员宅基地

- Linux Shell - if 语句和判断表达式_shell if elif-程序员宅基地

- python升序和降序排序_Python排序列表数组方法–通过示例解释升序和降序-程序员宅基地

- jenkins 构建前执行shell_Jenkins – 在构建之前执行脚本,然后让用户确认构建-程序员宅基地

- 如何完全卸载MySQL_mysql怎么卸载干净-程序员宅基地

- AndroidO Treble架构下HIDL服务查询过程_found dead hwbinder service-程序员宅基地